Introduksjon til symmetrisk nøkkelkryptering

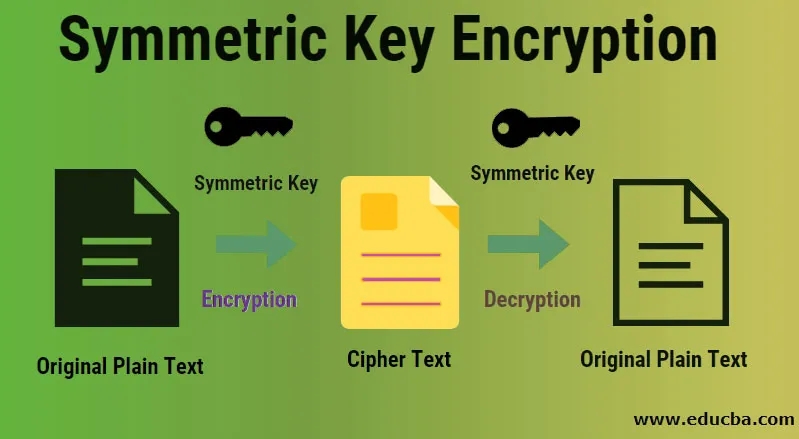

Symmetrisk nøkkelkryptering er definert som typen krypteringsteknikk der bare en hemmelig nøkkel, som også er den hemmelige nøkkelen, brukes til kryptering og dekryptering av elektroniske meldinger.

Dette er algoritmene som brukes i tilfelle av kryptografi og benytter seg av den samme typen nøkler for alle slags krypteringsteknikker som er relatert til både kryptering av klartekst så vel som dekryptering av blokkkrypteringstekst. Tastene kan være identiske i form og struktur, eller det kan være en enkel form for transformasjon som er involvert når du går mellom tastene. Nøklene som helhet brukes til å representere en delt hemmelighet mellom en eller to parter som effektivt kan brukes til å opprettholde en informasjonslink på privat basis. Denne konstruksjonen der begge parter har lik tilgang over den hemmelige nøkkelen er en kritisk ulempe med symmetri-basert kryptering.

Dette er ikke tilfelle med den asymmetriske nøkkelkryptering eller den offentlige nøkkelbaserte krypteringsteknikken. De symmetriske tastene kan benytte seg av enten blokkeringssifrene eller strømchiprene. Når du bruker denne krypteringen, sikrer du at dataene blir konvertert til et kryptert skjema som ikke kan forstås av noen som ikke har tilgang til den hemmelige nøkkelen for dekryptering. Når den tiltenkte mottakeren som har tilgang til den nøkkelen, har meldingen, sørger vi for at algoritmen reverserer handlingen slik at meldingen blir returnert til den opprinnelige og forståelige formen.

forståelse

- Som vi allerede har nevnt i tilfelle av symmetrisk nøkkelkrypteringsteknikk, brukes bare en enkelt nøkkel som også er kjent som den hemmelige nøkkelen til både kryptering og dekryptering av elektronisk informasjon. Derfor må begge enhetene som deltar i prosessen med symmetrisk nøkkelkryptering sørge for at en enkelt nøkkel deles mellom begge gruppene av partier. Denne er en mindre pålitelig metode sammenlignet med den asymmetriske nøkkelkrypteringen, da denne teknikken benytter seg av både offentlige og private nøkler til dekrypterings- og krypteringsformål.

- I tilfelle av symmetrisk nøkkelkryptering, kan den hemmelige nøkkelen som er besatt av begge parter være noe som et passord eller et passord, eller det kan også være en tilfeldig streng med bokstaver eller tall som har blitt generert av en sikker tilfeldig tallgenerator (RNG). Denne RNG brukes til kritiske applikasjoner som bankbasert kryptering der de symmetriske nøklene må utvikles ved å bruke RNG som også er en bransjestandard som FIPS 140-2.

Hvordan gjør symmetrisk nøkkelkryptering arbeid så enkelt

Den symmetriske nøkkelkrypteringen trenger ikke å stole på separate private og offentlige nøkler, slik tilfellet er med den asymmetriske nøkkelkrypteringsteknologien. Den bruker en enkel delt nøkkel som kan brukes til overføring av data og informasjon ved å bruke krypterings- og dekrypteringsalgoritmer. Derfor er det relativt mindre kompleksitet involvert med dekrypteringen av en enkelt nøkkel enn å dekryptere to nøkler, og det er derfor en enklere tilnærming å jobbe med.

Hva kan du gjøre med symmetrisk nøkkelkryptering?

Dette kan brukes når det gjelder RC6, DES, RC5, AES, RC4, Blowfish, Twofish, CAST5, Serpent, 3DES, Skipjack, IDEA, Safer ++, etc. Dette brukes vanligvis til å oppnå mange kryptografiske primitiver enn vanlig eller grunnleggende kryptering teknikker. Når du krypterer en melding, kan du ikke garantere at meldingens innhold ikke blir endret når det krypteres. Derfor blir en meldingsgodkjenningskode lagt til sammen med chifferteksten for å sikre at endringene som blir gjort på chifferteksten, vil bli godt bemerket av mottakersiden.

Fordeler

1. Ekstremt sikker: Denne algoritmen er en ekstremt sikker algoritme, da bare en nøkkel blir brukt til alle typer transaksjoner.

2. Relativt raskt: Dette er en raskere algoritme da det ikke er så mye komplisert struktur som er involvert i disse algoritmene.

3. Enklere og en mindre kompleks struktur: Denne algoritmen er mer effektiv, og den har relativt sett en mindre kompleks struktur.

Hvorfor skal vi bruke symmetrisk nøkkelkryptering?

Vi bør benytte oss av denne krypteringen, da dette sørger for at sikkerheten ikke blir kompromittert, noe som er en nøkkelstandard og spesielt for alle bankbaserte applikasjoner og andre kritiske dataintensive bedrifter. Vi bør også benytte oss av denne algoritmen på grunn av dens relativt raskere tempo sammenlignet med andre algoritmer i samme liga.

Fremtidens omfang

Omfanget av disse nøklene er at de blir generert som brukes med flere gitte drakter med algoritmer, spesielt kalt kryptosystemene for å ligge til det faktum at disse algoritmene blir brukt til å utføre en transaksjon eller for å sende og motta en eller den andre formen for en meldingspakke. Så snart dataene er levert til den tiltenkte mottakeren, forsvinner omfanget av symmetrisk nøkkelkryptering når nøkkelen deretter blir ødelagt og det opprettes en ny nøkkel for et annet datasett.

Hvorfor trenger vi det?

Data er kritisk, og sikring av data er en av de største utfordringene som store bedrifter og banker sliter med i dag. Bare tekstformen for data kan enkelt tukles og spilles med, av en angriper eller en hacker. Derfor blir det obligatorisk å sikre disse kritiske informasjonsdelene, og da kommer algoritmer og teknikker som symmetrisk nøkkelkryptering i spill.

Hvordan symmetrisk nøkkelkrypteringsteknologi hjelper deg i karrierevekst?

Å sikre data er en av de viktigste utfordringene som mange bedrifter har stått overfor i dag. Derfor, hvis du lærer teknikker som symmetriske eller asymmetriske nøkkelkrypteringsteknikker, kan du se hvordan du går igjennom på nettforensisk avdeling, kryptodepartementer, etisk hacking og andre DoD-baserte forskningsinstitutter.

Anbefalte artikler

Dette har vært en guide til Symmetric Key Encryption. Her diskuterer vi arbeid, bruk, behov, fremtidig omfang, fordeler og hvordan denne teknologien skal hjelpe deg i karrierevekst. Du kan også gå gjennom andre foreslåtte artikler for å lære mer -

- Kryptografi vs kryptering

- DES Algoritme

- Hva er bufferoverflyt?

- HTTP-hurtigbuffer

- Typer av chiffer

- Tilfeldig nummergenerator i Matlab

- Tilfeldig nummergenerator i C #

- Tilfeldig nummergenerator i JavaScript

- Stream Cipher vs Block Cipher