Hva er IDEA-algoritmen?

IDEA står for International Data Encryption Algorithm. Det er i utgangspunktet en symmetrisk blokkchifferalgoritme. Den asymmetriske algoritmen bruker den samme nøkkelen for både kryptering og dekryptering. En blokkciffer deler meldingen i blokker, hver av en fast lengde, og deretter krypterer du hver blokk uavhengig av hverandre.

Forstå IDEA-algoritme

- Den typiske blokkstørrelsen er 16 byte på 128 biter. En blokkchiffer vil vanligvis operere i runde blokker der en del av nøkkelen påføres runden og deretter utføres andre operasjoner på den. Etter et visst antall runder, si mellom 10 og 16, ender vi med chifferteksten for den blokken.

- Chiffertekstblokken er nøyaktig i samme størrelse som vanlig tekstblokk, 16 byte. For hver runde opererer vi på blokken ved hjelp av en del av krypteringsnøkkelen som vi kaller som den runde nøkkelen. Vi henter flere rundetaster fra krypteringsnøkkelen ved hjelp av en nøkkelplan.

- Nøkkelplanen er en algoritme som skifter, XORer, multipliserer og utfører andre typer operasjoner på den opprinnelige krypteringsnøkkelen for å komme med disse runde nøklene. Vel, hvis jeg har 16-byte-blokkering og jeg har en 128-bits nøkkel, som også er 16 byte,

Forvirring og diffusjon

La oss forstå forskjellen mellom forvirring og diffusjon.

Forvirring

- Forvirring har å gjøre med forholdet mellom nøkkel og chiffertekst.

- Vi sikrer at en liten endring i nøkkelen fører til en stor endring i chifferteksten.

- XOR er ikke tilstrekkelig; en-til-en.

- Nøkkelplan.

Spredning

- Diffusjon har å gjøre med forholdet mellom meldingen og chifferteksten.

- En liten endring i meldingen -> stor endring i chifferteksten.

- Skjuler mønstre i meldingen.

Så elektronisk kodebok driftsmodus, vil vi vanligvis kjøre en blokkeringssiffer i Cipher Block Chaining driftsmodus eller CBC. Med chifferblokk-kjetting, vil du XOR den forrige blokkens chiffertekst med den forrige blokken med neste bloks ren tekst, før du ble kryptert. På den måten avhenger alle blokker i meldingen av alle blokkene som kom før.

Data Encryption Standard (DES)

La oss se på noen av aspektene ved Data Encryption Standard (DES).

Nøkkellengde

- 64-bit inngang

- 8-bit paritetskontroll

- 56-bit effektiv nøkkel

Svakhet

- teoretisk

- Kort tast

Forstå IDEA-algoritmen i detalj

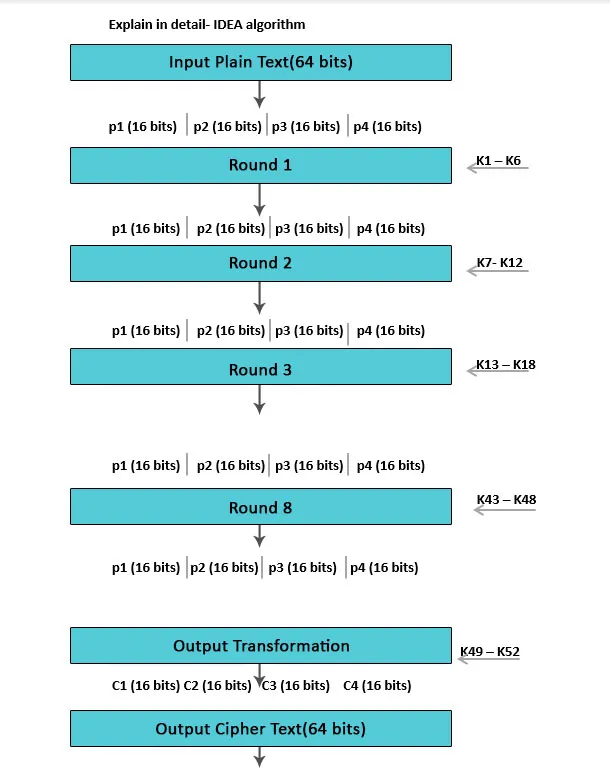

64-biters inndatat ren tekstblokk delt inn i 4 deler (16 bits hver) Erklær p1 til p4

- Derfor vil p1 til p4 være inngangene for den innledende runden av algoritmen.

- Det er 8 slike runder.

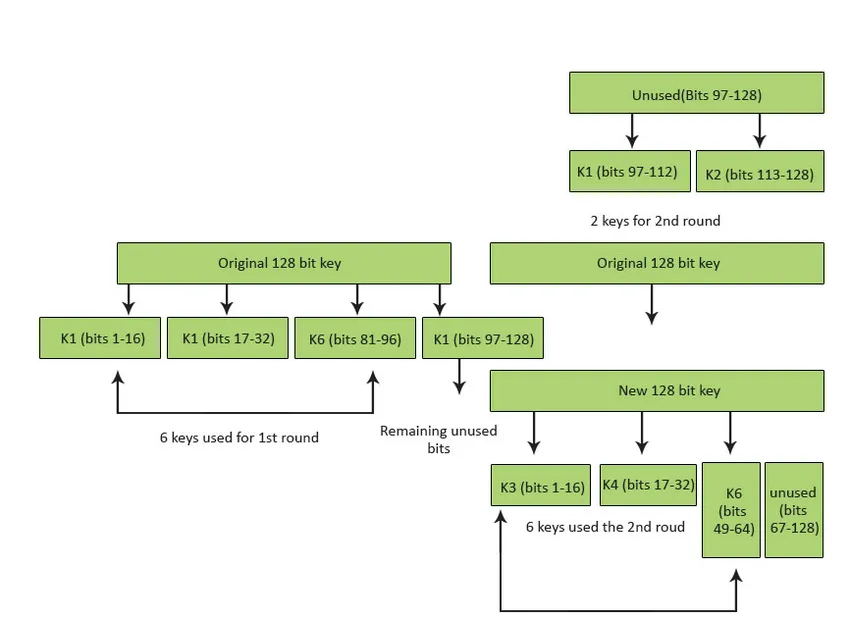

- Nøkkelen består av 128 biter.

- I hver runde vil det bli produsert 6 undernøkler.

- Hver av undernøklene inkluderer 16 biter.

- Alle disse undernøklene blir lagt på de 4 inngangsblokkene p1 til p4.

- De siste handlingene inkluderer outputtransformasjon, som vanligvis bare fordeler 4 undernøkler.

- Det siste resultatet som ble opprettet er 4 blokker med chiffertekst C1 til C4 (hver på 16 biter).

- De er blandet for å lage den siste 64-biters chiffertekstblokken.

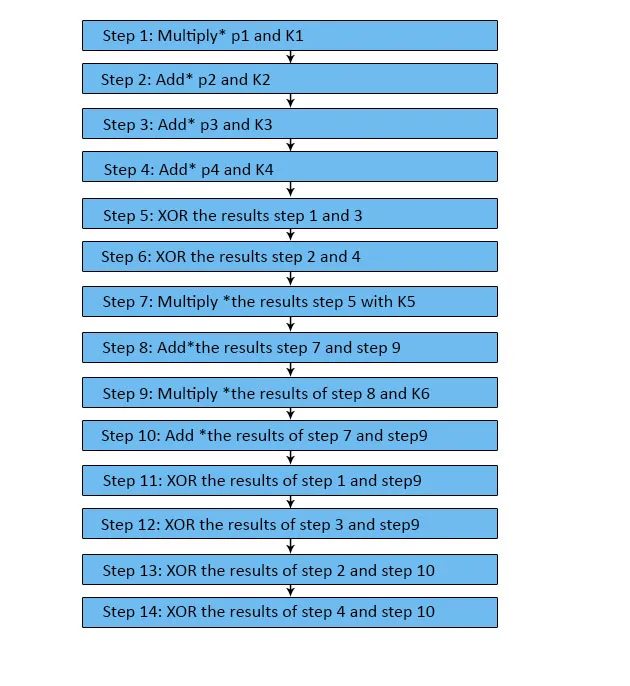

Informasjon om en runde

- Det er 8 runder i IDEA

- Hver enkelt krever et antall operasjoner rundt de fire datablokkene som bruker 6 nøkler.

- Disse trinnene arbeider med mange matematiske aktiviteter.

- Det er flere *, legg til * og XOR prosedyrer.

- Multipliser * betyr multiplikasjonsmodul

- Legg til * krever tilleggsmodulo

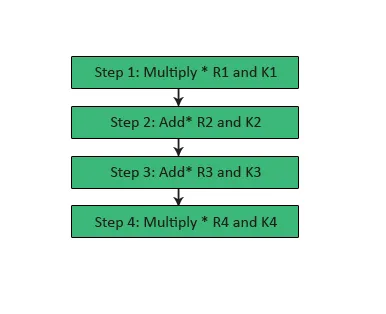

Utgang Transformasjon

- Det kan være en engangsprosedyre.

- Det krever plasser innen slutten av åttende runde.

- Innspillet mot utgangstransformasjonen er en 64-bits verdi fordelt på 4 underblokker (tilstand R1 til R4 hver av 16 biter).

- De fire 16 bits undernøklene (K1 til K4) brukes her.

- Prosessen med utfallstransformasjonen kan være som følger.

Konklusjon

- IDEA kan være en anerkjent kode som har blitt undersøkt av mange eksperter for de foregående 10 undernøkkelen for runden, hver av de 8 rundene bruker 6 undernøkler (derav 8 * 6 = 48 undernøkler er avgjørende for runder). Det siste resultatet transformasjon fordeler 4 undernøkler (dvs. 48 + 4 = 52 undernøkler totalt). Fra en inngangsnøkkel 128 biter, vil alle disse 52 undernøklene bli produsert år, i tillegg til at det ikke er funnet noen streik mot fem eller høyere av de 8, 5 rundene.

- På grunn av sin seighet mot kryptanalytiske angrep og på grunn av dens inkludering i flere kjente kryptografiske avtaler, kan IDEA stole på. Den grunnleggende IDEA-algoritmen er definitivt ikke som kan sammenlignes for effektivitet eller sikkerhet med enkle versjoner av DES eller AES. Basic IDEA-algoritmen er ment å hjelpe elever til å bli kjent med IDEA-algoritmen ved å gi en versjon av IDEA som gjør at forekomster kan fungere bra manuelt, og også tilby en sammenligning av IDEA-teknikken sammen med måtene DES og AES .

Anbefalte artikler

Dette har vært en guide til IDEA-algoritmen. Her diskuterte vi datakrypteringsstandarden, enkelrunde informasjon, utgangstransformasjon, forvirring og diffusjon av IDEA-algoritmen. Du kan også gå gjennom andre foreslåtte artikler for å lære mer -

- K- Betyr Clustering Algorithm

- Naive Bayes algoritme

- Ray Tracing Algoritm

- Hva er en grådig algoritme?