Oversikt over kryptografiteknikker

Kryptering på Internett og lagringssystemer som harddisker og USB-pinner blir stadig mer vanlig fordi selskapet ønsket å beskytte deres private data. For å unngå at hackere får tilgang til og bruker dataene sine, må hvert selskap som håndterer personlig informasjon bruke gjeldende kryptografiteknologier. Kryptografi er teknikken for å gi sikkerhet ved å kode meldinger for å gjøre dem ikke leselige.

Kryptografi omhandler forskjellige sikkerhetsprinsipper som er som følger:

- Konfidensialitet - Den spesifiserer at bare avsender og mottaker eller mottakere skal kunne få tilgang til meldingen. Fortrolighet vil gå tapt hvis en autorisert person har tilgang til en melding.

- Autentisering - Den identifiserer en bruker eller et datasystem, slik at det kan klareres.

- Integritet - Den sjekker at innholdet i en melding ikke må endres under overføringen fra avsender til mottaker.

- Ikke-avvisning - Den spesifiserer at avsenderen av en melding ikke kan nektes å ha sendt den senere i tilfelle en tvist.

Topp 5 kryptografiteknikker

Her er noen veldig enkle koder og mer komplekse moderne krypteringsteknologier som brukes på Internett i dag.

1) Enkle koder

- Denne kategorien er noen måte å skrive en melding ved siden av at det er vanskelig for andre å lese. Det innebærer å skrive ting i et annet alfabet. Her kan vi se at islandske runer og IPA, samt en annen nisje, bygde alfabeter som Deseret Alphabet.

- I dette kan vi bruke språk for å kode. Vi har sett på opprettelsen av skapte språk som elviske og esperanto.

- Chester Naz og Judith Schiess Avilas bok Code Talker er en bok som forklarer hvordan Navajo-språket hadde blitt brukt som en kode i andre verdenskrig og aldri ble sprukket under ekstremt intense forhold.

- Hvis Navajo ikke hadde ord for en bestemt forestilling, valgte kodetalerne i stedet et begrep. Navajo-ordet for 'kolibri', for eksempel, hadde blitt et jagerfly, og 'jernhatt' var Tyskland.

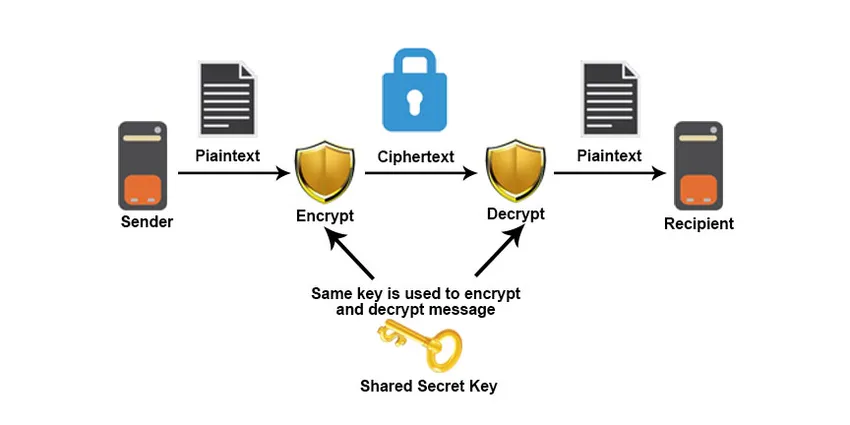

2) Symmetrisk kryptering

- Symmetrisk kryptering er en type kryptering som brukes til kryptering og dekryptering av elektroniske data med bare en nøkkel (en hemmelig nøkkel). Substitusjonssifere er symmetriske krypteringsteknikker, men moderne symmetrisk kryptering kan være mye mer komplisert.

- Data konverteres til en metode som ikke kan forstås av noen uten en hemmelig nøkkel for å dekryptere dem ved hjelp av symmetriske krypteringsalgoritmer.

- Symmetrisk kryptering er en gammel algoritme, men den er raskere og effektiv enn asymmetrisk kryptering. På grunn av god ytelse og rask symmetrisk hastighet sammenlignet med asymmetrisk kryptering.

- Mens kryptografi av symmetrisk nøkkel innebærer bruk av den samme nøkkelen for kryptering og dekryptering. Mens asymmetrisk nøkkelkryptografi innebærer bruk av en nøkkel for kryptering og en annen annen nøkkel for dekryptering.

- Symmetrisk kryptering er typisk for store mengder informasjon, for eksempel for databasekryptering, i bulkkryptering. Når det gjelder en database, kan den hemmelige nøkkelen bare krypteres eller dekrypteres av selve databasen.

Vi kan se hvordan Symmetrisk kryptering fungerer på bildet nedenfor:

To typer symmetriske krypteringsalgoritmer er tilgjengelige:

- Blokkalgoritme

- Strømalgoritme

A) Blokkealgoritme

Settet med biter er kodet med en spesifikk hemmelig nøkkel i elektroniske datablokker. Systemet holder dataene i minnet mens det venter på å få komplette blokker når dataene blir kryptert. Noen viktige Block-chifferalgoritmer er DES, Triple DES, AES, etc.

B) Stream chifferalgoritme

I dette er vanlige tekstnumre eller tegn kombinert med pseudorandom chiffer sifferstrøm. Noen viktige Stream-chifferalgoritmer er RC4, A5, BLOWFISH, etc. Ved symmetrisk nøkkelkryptering kan krypteringskoden bli sprukket hvis noen finner ut den symmetriske nøkkelen. Men dette problemet kan overvinnes med Diffie-Hellman-algoritmen. I Diffie-Hellman nøkkelutveksling eller avtalsalgoritme, må avsender og mottaker avtale en symmetrisk nøkkel ved bruk av denne teknikken. Denne nøkkelen kan deretter brukes til et krypterings- eller dekrypteringsformål.

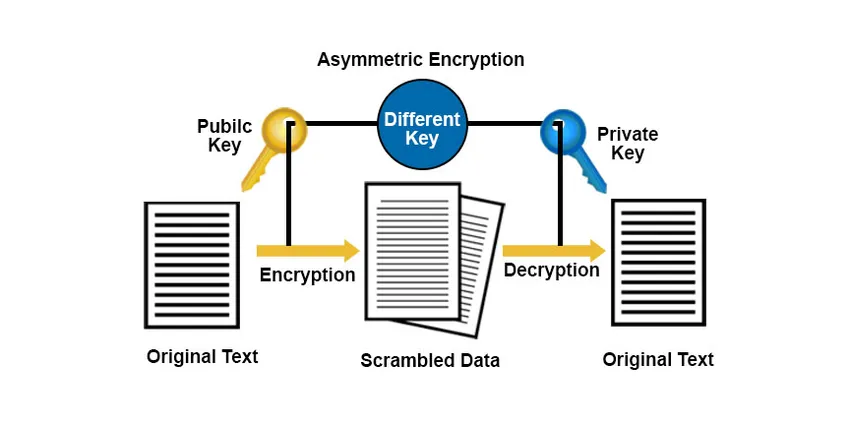

3) Asymmetrisk kryptering

- Asymmetrisk kryptering kalles også offentlig nøkkelkryptografi. Asymmetrisk nøkkelkryptering hjelper til med å løse et nøkkelutvekslingsproblem med symmetrisk nøkkelkryptografi. I asymmetrisk kryptering brukes to taster for å kryptere ren tekst i asymmetrisk kryptering. Gjennom internett eller stort nettverk byttes de hemmelige tastene. Det er nødvendig å legge merke til at alle med en hemmelig nøkkel kan dekryptere meldingen, så asymmetrisk kryptering bruker to tilsvarende nøkler for å øke sikkerheten.

- Alle som ønsker å sende deg en melding, vil ha en offentlig nøkkel som er lett tilgjengelig, men den andre private nøkkelen er hemmeligheten for at du bare kan forstå deg. En melding som er kryptert med en offentlig nøkkel, kan dekodes med en privat nøkkel. En melding kryptert med en privat nøkkel kan også dekrypteres med en offentlig nøkkel.

Vi kan se bruken av asymmetrisk kryptering på bildet gitt nedenfor:

4) Steganografi

- Steganografi er en teknikk som letter ansettelsen av en melding som skal holdes hemmelig i andre meldinger. Tidligere brukte folk metoder for å skjule meldinger som usynlig blekk, minuttvariasjoner, etc.

- Men i en tidsalder med teknologi er Steganography en teknikk for å skjule data som kan være filen, melding, bilde, osv. I andre filer, melding eller bilder.

5) Hashing

- Hashing er den kryptografiske teknikken som konverterer data som kan være hvilken som helst form til en unik streng. Uansett størrelse eller type, kan alle data skytes ved hjelp av en hashingsalgoritme. Den tar data av tilfeldig lengde og konverterer dem til fast hashverdi.

- Hashing er forskjellig fra andre krypteringsmetoder fordi kryptering i hashing ikke kan reverseres som ikke kan dekrypteres ved hjelp av nøkler. MD5, SHA1, SHA 256 er de mye brukte hashingsalgoritmene.

Konklusjon

I denne artikkelen har vi sett hva som er kryptografi og forskjellige kryptografiteknikker for å kryptere og dekryptere dataene. Kryptografi brukes i alle felt for å sikre data og forhindre at de blir hacket. For eksempel for å sikre passord, autentisere banktransaksjoner osv. I dag er det utviklet og sprukket forskjellige nye kryptografiske teknikker, og det er derfor viktig å alltid være oppmerksom på datatrusslene og ta forholdsregler for å unngå dem så godt vi kan.

Anbefalte artikler

Dette er en guide til kryptografiteknikker. Her diskuterer vi oversikt, sikkerhetsprinsipper og teknikker for kryptografi. Du kan også gå gjennom andre foreslåtte artikler for å lære mer -

- Kryptografi vs kryptering

- Hva er dekryptering?

- Hva er nettverkssikkerhet?

- Introduksjon til kryptografiske verktøy

- Typer av chiffer

- Stream Cipher vs Block Cipher

- Blokker krypteringsmodus for drift