Introduksjon til datagjenopprettingsteknikker -

Datarekonstruksjonsteknikker er en viktig del av digital rettsmedisin. Det er ikke bare viktig for etiske hackere og penetrasjonstestere, men også for normale mennesker i vårt daglige liv. De fleste av dere kan til og med tenke at når du har formatert harddisken eller mobilen din, er alle dataene dine borte. Men det er, ikke det sanne faktum. Data kan gjenvinnes på noen måte. Dessuten, hvis det bare er formatering, er datagjenopprettingsteknikker en enkel oppgave og kan gjøres med enkle og gratis verktøy tilgjengelig online. Men for nybegynnere der ute, som ikke aner noe om dette, kan datagjenopprettingsteknikker være en avbrytende situasjon.

Noen av dere er kanskje ikke en gang hva som er datagjenopprettingsteknikker og hva er aspektene ved digital rettsmedisin. Så la oss se nærmere på det.

Digital rettsmedisin

Så de fleste av dere tror kanskje at når du har en passordbeskyttet harddisk, så blir dataene dine sikret. Og hvis du sletter alt og deretter formaterer det igjen, vil du tro det er borte, ikke sant? Men det er ikke tilfelle. Og det er her Digital Forensics spiller inn.

Digital kriminalteknikk er en del av etisk hacking. Det handler ikke bare om datagjenopprettingsteknikker, men også innen datamanipulering, sporing av kilden til bilder, videoer og mp3-er lastet opp på nettet. Digital forensics er en mangfoldig kategori å forholde seg til. Det omfatter også skanning, reparasjon og samling av Intel fra de mest ødelagte harddiskene og andre enheter som mobiltelefoner, PDA-er, bærbare datamaskiner, biometri og mange flere. Dermed teknikker for utvinning av data er en av de mest essensielle delene av cybercrime, siden nok data om en spesifikk hacker / parti vil være med på å løse kriminaliteten lett. Hvis ikke det, kan i det minste de gjenopprettede dataene bidra til å identifisere arbeidsmetoden til hackeren.

Dagliglivsscenario

Nå tenker du: Ok, det er bra for en White Hat og en penetrasjonstester, men hvordan er det nyttig i vårt daglige liv? La meg gi deg et virkelighetsscenario.

Scenarioet I: Nexus 5 Revelation

I løpet av mine dager da jeg begynte å lære om hacking og sånt, var jeg en gadget-freak. Jeg har alltid hatt for vane å kjøpe mange enheter og eksperimentere med det. Men siden penger er et spørsmål, kjøpte jeg brukte mobiltelefoner som ble solgt på eBay, olx eller fra veikantene for en fjerdedel av den opprinnelige prisen. For ikke så lenge tilbake da jeg eksperimenterte med en Nexus 5 jeg kjøpte av eBay for 8K, mistet jeg mye data jeg hadde inni den. Tingene skjedde noe slikt:

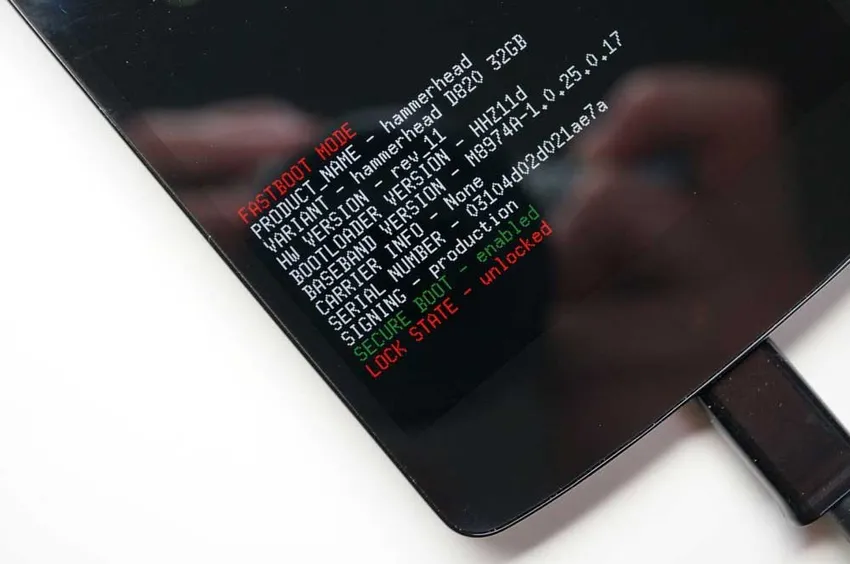

Nexus 5 bootloader

Etter at jeg kjøpte Nexus 5, ble den fullstendig formatert av forrige eier. Jeg rotet den og installerte Cyanogen Mod 11.00 (CM11-KitKat) og installerte en helt AK-kjerne. Det fungerte faktisk så fint at jeg begynte å bruke det som min daglige sjåfør. Men da jeg prøvde å overklokke, gikk telefonen faktisk død. Batteriet ble brent på grunn av overbelastning. Jeg kjøpte et nytt batteri og loddet det. Men da jeg startet cellen, satt den fast på oppstartssløyfen (Bootloop betyr uendelig lasting ved lasting av skjermen ved oppstart). Så jeg måtte installere hele OS på nytt. Men siden jeg ønsket å gjenopprette alle dataene jeg hadde inni den, måtte jeg gjøre noen apekatt for å gjenopprette alle dataene. Det var ikke en rett frem situasjon. Og når jeg sier datagjenopprettingsteknikker, mener jeg ikke interne data. Jeg mener de faktiske telefondataene der innstillinger og andre ting er lagret. Så jeg begynte å lete gratis etter verktøy for datagjenoppretting og fant Safecopy-verktøyet for Linux. Jeg hadde en overhånd i Linux, men visste aldri noe om det. Jeg installerte den ved å skrive:

Anbefalte kurs

- Nettkurs om HTML og HTML5

- Profesjonell programvaretestingskurs

- Online sertifiseringskurs i Drupal 7

- Online Certification Training in JQuery

$ apt-get install en sikker kopi

Når den var installert, prøvde jeg å lage et helt diskbilde av data- og cache-partisjonen ved å bruke Safecopy ved å bruke kommandoen nedenfor:

$ safecopy / dev / Nexus5 nexus5.iso

. Hele dataene mine var på noe 5-6 spillejobber, men de gjenopprettede dataene så ut til å være på rundt 14 spillejobber. Jeg ble sjokkert over å se det. Nå siden jeg var desperat og nysgjerrig på å få tilbake dataene mine uten korrupsjon; Jeg brukte også ADB-verktøy (Android Debug Bridge) for å ta sikkerhetskopien.

Jeg installerte ADB-verktøy i Linux ved å skrive:

$ apt-get install android-tools-ADB

Jeg brukte følgende kommando for å ta full sikkerhetskopi av mobilen:

$ adb backup -apk -shared -all -f /root/temp.ab

Hvis du bare vil ta sikkerhetskopi uten apk, kan du bruke ett av følgende:

$ adb backup -all -f /root/temp.ab

Du kan imidlertid sjekke hjelpekommandoen for å se etter flere flagg og alternativer.

Nå kommer den mest sjokkerende delen. Det tok omtrent 3-4 timer å få full sikkerhetskopi av mobiltelefonen. Når det var gjort, var den totale filen jeg mottok på 33 spillejobber. Jeg ble sjokk sjokkert da jeg så dette. Hele Nexus 5-en min var av 16 spillejobber hvorav jeg bare hadde 12 spillejobber tilgjengelig for å lagre ting, og igjen brukte jeg bare opptil 5-6 spillejobber fra det. Deretter, hvor pokker kom de resterende 26 spillejobbene fra? Det verste spørsmålet var hvor ble det hele lagret? Forvirret med dette brukte jeg SQLite Viewer til å se sikkerhetskopifilen før jeg kunne gjenopprette den igjen, og det jeg så var utrolig. Det tok ikke bare en sikkerhetskopi av meg, men da jeg prøvde å gjenopprette dataene, ble også alle dataene som den forrige eieren lagret, gjenopprettet. Jeg kunne se på Facebook-chats, og We-chat-data, samt bruke SQLite-nettleseren og SQLite Viewer. Det var bare et spørsmål om tid før jeg kunne skille de gamle gjenopprettingsdataene fra mine egne data. Jeg kunne også ha gjenopprettet SMSen og kontaktinformasjonen ved å bruke det beryktede Sleuth Kit, men jeg tenkte å gi det litt tid før jeg kunne mestre den grunnleggende databasegjenoppretting. Jeg har også gjenopprettet Whatsapp-databasen, og med litt sosial ingeniørarbeid hacket jeg også den krypterte nøkkelen til personen jeg kjøpte mobiltelefonen fra. Men imidlertid ringte jeg senere den spesifikke personen siden han var en ydmyk mann og informerte ham om problemene som kunne ha skjedd hvis dette skulle falle i gale hender.

Scenario II: Kevin Mitnick-metoden

Jeg tviler på om de fleste av dere kanskje har hørt om den beryktede hackeren Kevin Mitnick. Han har skrevet mange bøker relatert til sosialteknikk og hacking. Han var på FBIs mest etterspurte liste og sonet også 5 års fengsel for det samme, men ble senere løslatt siden det ikke ble funnet mye bevis mot ham. Du lurer kanskje på hvorfor jeg sier dette. Årsaken til det er fordi; Kevin var en utmerket sosial ingeniør. Og jeg har brukt flere av triksene hans for å trenge inn på nettsteder og organisasjoner (lovlig tydeligvis). Det han pleide å gjøre var veldig imponerende siden han pleide å utspille seg som en som seg selv og få fysisk tilgang til en organisasjon og deretter hacket den. Han pleide også å gjøre dumpster-kjøring som han kunne få tilgang til sensitive filer som ble kastet som søppel i søpla.

Nå da jeg leste boka hans "Art of Deception", tenkte jeg at vi skulle prøve det. Og dette var to år tilbake da jeg jobbet i en annen IT-organisasjon. Jeg visste at selskapet hvert tredje år holdt seg oppdatert ved å bytte noe av maskinvaren, og pleide å selge disse komponentene til mye bud på eBay. Tilsynelatende kjøpte jeg noen harddisker der borte. Det hele var rent og formatert og sakte. Så jeg brukte dette verktøyet kjent som EASEUS Data Recovery-teknikker for å gjenopprette slettede data. På det tidspunktet visste jeg ikke om sikker kopi. Så jeg brukte denne treningsprogramvaren for Data Recovery. Jeg brukte prøveversjonen først, og fant mange filer, men ble alvorlig skadet, og jeg kunne ikke gjenopprette dem. Dessuten var filene som ble vist som "kan gjenopprettes filer" mer enn 2-3 år gamle. Så jeg hadde en live-disk da som var Knoppix, den berømte live-disken for å feilsøke noe. Men det jeg gjorde og senere skjønte jeg at det kunne gjøres gjennom hvilken som helst Linux-distribusjon og ikke bare Knoppix. Jeg brukte dd-kommandoen for å klone hele harddisken og skanne den sektor for sektor. dd er et verktøy for kopiering av diskverktøy for Linux. Her kan du til og med spesifisere nesten alt fra blokkstørrelse til kloning av en hel stasjon.

Jeg brukte følgende kommando for å klone harddisken:

$ dd hvis = / dev / sdb1 av = / root / tempclone.iso bs = 2048

Her kan du spesifisere hvilken som helst blokkstørrelse etter ønske, fra 512k til 4096 til du ikke vet hva du gjør. Her ber dd datamaskinen om å se etter en stasjon med etikett sdb1, og hvis den er der, lag en kopi av hele disken til en iso eller en bildefil avhengig av bruken din med blokkstørrelse til å være 2048k og deretter lagre den til rotkatalog med navnet tempclone.iso. Du kan også snu prosessen med å konvertere en iso-klon til en fysisk HDD ved å skrive følgende:

$ dd hvis = / root / tempclone.iso av = / dev / sdb1 bs = 1024

Her foretrekker jeg alltid o å bruke den lave sideblokkestørrelsen på grunn av personlig preferanse. Du kan øke den hvis du vil, men jeg hadde dårlige erfaringer med det tidligere. Dermed den lave blokken størrelse.

Så ved å klone HDD-en har du nå en full klon av hele HDD-en på datamaskinen. Men merk at dette ikke vil fungere på en vanlig formatert HDD siden det ikke er noe å klone. Du må først gjenopprette de ødelagte dataene ved å bruke god programvare for gjenoppretting av disk som EASEUS, selv om det er uleselig er det ikke et problem. Når du har blitt gjenopprettet, kan du klone den ved å bruke dd-kommandoen. Årsaken til dette er fordi, hvis harddisken din har uopprettelige dårlige sektorer, vil harddisken ikke engang tillate deg å lese den gjenværende delen av data i nærheten av den sektoren. Men vi kan gjøre det ved å klone stasjonen. Når du er klonet, kan du bruke følgende verktøy for å identifisere og fjerne de dårlige sektorene og bare redde de gode og utvinnbare sektorene og deretter lese den:

- HDDScan

(Http://hddscan.com/)

- HDDLLF

(Http://hddguru.com/)

- Sjekk Flash

(Http://mikelab.kiev.ua/index_en.php?page=PROGRAMS/chkflsh_en)

- Chip Genius

(Www.usbdev.ru/files/chipgenius/)

Så ved å gjøre dette, hentet jeg ut cirka 390 gigs data ut av 500 gigs harddisk, og ut av dette kunne jeg gjenvinne uforstyrrede data på rundt 236 gigabyte. Dette var en alvorlig sak, siden informasjonen jeg mottok var ekstremt konfidensiell. Ved å se på dataene, så jeg at dette var harddisken som ble brukt av Human Resource-teamet for å redde lønn, forsørgerfond og annen regnskapsinformasjon. Jeg tok raskt tilbake denne informasjonen til IT-avdelingslederen og informerte ham om dette, men siden dette er India, ble det ikke iverksatt skikkelige tiltak. Jeg anbefalte selskapet å ødelegge harddiskene i stedet for å selge dem, fordi dette faktisk kan være et mareritt hvis detaljene i bankkontoinformasjonen kommer i gale hender. Ikke desto mindre ble jeg bedt om å stille meg, men jeg fikk imidlertid en kampanje på grunn av dette som til sammen er en annen historie.

Digital rettsmedisinske og datarekonstruksjonsteknikker: Aftermath

Men poenget her er at teknikker for datagjenoppretting ikke bare gjelder alle andre organisasjoner, men også for normale mennesker som bruker elektroniske enheter for å lagre konfidensielle data. Jeg kunne fortsette og fortsette med dette, men det betyr ikke noe. Det viktige å vite er hvordan du ødelegger bevisene for den digitale rettsmedisinere. Hackere bruker i dag LUKS-kryptering for å ødelegge data hvis noen plager med det, som overskriver hver byte med nuller i stedet for noe annet heksadesimal tall. Dette gjør imidlertid datagjenopprettingsteknikkene ubrukelige. Men igjen, det er ikke et barns lek for alle å bruke LUKS-kryptering. Dessuten har bruk av LUKS-kryptering en stor ulempe at hvis du selv glemmer passordet til de lagrede dataene, kan det ikke gjenopprettes uansett hva. Du vil sitte fast for alltid. Men åpenbart er det bedre at ingen har tilgang til dataene, i stedet for at noen tyver bruker dem til ondsinnet formål.

Teknikker for gjenoppretting av data og digital rettsmedisin er en annen viktig grunn til at hackere normalt ødelegger alle dataene med sikker sletting fra offeret eller slavemaskinen når arbeidet er utført slik at ingenting kan spores tilbake til dem. Det er alltid mer enn det ser ut til. Datagjenopprettingsteknikker, som alle andre ting på planeten, er både en velsignelse og en forbannelse. De er to sider av den samme mynten. Du kan ikke redde den ene mens du ødelegger den andre.

Første bildekilde: Pixabay.com

Anbefalte artikler: -

Her er noen artikler som vil hjelpe deg å få mer detaljert informasjon om den digitale rettsmedisinske og de viktige aspektene ved datagjenopprettingsteknikker, så bare gå gjennom lenken.

- Kraftig kampanjeplan for digital markedsføring

- 5 enkle digitale markedsføringsstrategier for suksess

- 11 viktige ferdigheter en digital markedsføringsansvarlig må ha

- Hvordan skal digital læring endre endring?

- Riktig guide for Drupal vs Joomla

- Drupal 7 vs Drupal 8: Funksjoner

- ACCA vs CIMA: Funksjoner