Introduksjon til asymmetrisk kryptering

I dagens digitale verden er datasikkerhet et styreromstema, og Cybersecurity-gjennomgang er en del av agendaen i hvert styremøte. Dette indikerer bare viktigheten knyttet til datasikkerhet. Adopsjon av netthandel og implementeringer av ny teknologi utsetter kritiske data relatert til penger, produkter og patenter for nettverden. Kryptering gir tilstrekkelig beskyttelse i datautvekslingen på tvers av interessenter ved å kode dataene fra sendesiden og avkode dataene på mottakssiden for å sikre at data ikke blir hacket innimellom og data konsumeres bare av de rette personene. I denne artikkelen la oss studere forskjellige krypteringsmetoder, spesielt Asymmetrisk kryptering og fordelene.

Hva er asymmetrisk kryptering?

Kryptering er metoden for å konvertere dataene til et chifferformat ved hjelp av en nøkkel. De krypterte dataene kan trygt deles med andre. Det vil være vanskelig å bryte chifferformatet hvis algoritmen / nøkkelen som brukes er sterk og riktig implementert. Mottakeren dechiffrerer dataene til det opprinnelige formatet ved hjelp av tasten, som ble brukt tidligere for å kryptere dem.

Ovennevnte metode følges i symmetrisk kryptering hvor de chifrede dataene sammen med nøkkelen sendes til mottakeren for dekryptering av forbruk etter. Utfordringer i denne modusen er håndterbarheten til et stort antall deltakere og utvekslingsnøkkelen på en sikker måte.

Asymmetrisk kryptering adresserer disse utfordringene på en robust måte med et par nøkler: en offentlig nøkkel og en privat nøkkel. Mens dataene er kryptert ved avsenderens slutt ved å bruke den offentlige nøkkelen til mottakeren og dataene som utveksles dekrypteres av mottakeren ved å bruke hans private nøkkel. Selv om den offentlige nøkkelen blir gjort tilgjengelig for alle, beholdes en privat nøkkel som er viktig for å dekryptere dataene hos eieren.

Forskjell mellom symmetrisk og asymmetrisk kryptering

| symmetrisk | asymmetrisk |

| Bruker en nøkkel for kryptering og dekryptering. | Bruker to nøkler, en for kryptering og den andre for dekryptering. |

| Krypterte data og nøkler utveksles. | Bare de krypterte dataene blir utvekslet og den offentlige nøkkelen er tilgjengelig for alle. |

| raskere | Sakte |

| Uhåndterlig hvis ingen av deltakerne blir høyere. | Driften kan strømlinjeformes med par av offentlige og private nøkler. |

| Risiko i å bytte nøkkel i nettverkskanalen. | Privat nøkkel byttes ikke. |

Hvordan fungerer asymmetrisk kryptering?

En offentlig nøkkel og private nøkler genereres parvis tilfeldig ved bruk av en algoritme og tastene har et matematisk forhold til hverandre. Nøkkelen skal være lengre (128 bits, 256 biter) for å gjøre den sterkere og gjøre det umulig å bryte nøkkelen selv om annen sammenkoblet nøkkel er kjent. Antallet mulige taster øker proporsjonalt med nøkkellengden, og sprekkingen blir derfor også tøffere.

Dataene blir kryptert ved hjelp av en av tastene og dekryptert med den andre. Algoritmen som brukes i asymmetrisk kryptering er:

| Navn | Beskrivelse |

| Diffie-Hellman nøkkelavtale | Delingsnøkkel for utveksling av informasjon på en trygg måte |

| RSA (Rivest Shamir Adleman) | Kryptering og digital signatur |

| ECC (Elliptic Curve Cryptography) | Funksjonene ligner RSA, og den henvender seg til mobilenheter. |

| El Gamel | Digitale signaturer og nøkler utveksles gjennom denne logikken. |

| DSA (digital signaturalgoritme) | Brukes kun i digital signering. |

scenarier

La oss analysere et hypotetisk scenario for å forstå hvordan asymmetrisk kryptering fungerer.

Salgsagenter fra forskjellige regioner vil måtte sende salgsdata til hovedkontor i løpet av månedsskiftet på en sikker måte for å holde informasjonen utenfor rekkevidden for konkurrenter.

Hovedkontoret vil generere private / offentlige nøkler for hver agent og kommunisere den offentlige nøkkelen til agentene. En agent vil bruke den offentlige nøkkelen i å kryptere salgsdataene og sende dem til HO. HO vil dechiffrere den med den private nøkkelen til agenten og få dataene i den opprinnelige formen. Hele informasjonsutvekslingen hadde skjedd på en sikret måte, og selv om en offentlig nøkkel er lekket, går ikke taushetsplikten tapt fordi den eneste private nøkkelen brukes til å tyde, og den ligger trygt i HO.

Et annet scenario på https nettsted til en bank der betaling er involvert. En klient får den offentlige nøkkelen fra banknettstedet og sender passord og annen konfidensiell informasjon til Bank etter å ha kryptert den med en offentlig nøkkel, og banken dekiferer detaljene med en privat nøkkel til klienten.

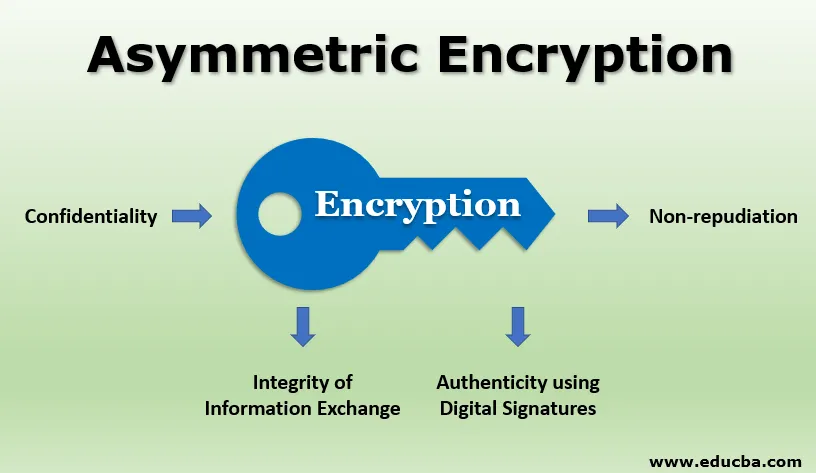

Bruksområder for asymmetrisk kryptering

Nedenfor er de forskjellige applikasjonene av Asymmetric Encryption:

1. Taushetsplikt

Den vanligste bruken av asymmetrisk kryptering er konfidensialitet. Dette oppnås ved å sende kritisk informasjon ved å kryptere den med den offentlige nøkkelen til mottakeren og mottakeren dekryptere den med sin egen private nøkkel.

2. Ekthet ved bruk av digitale signaturer

En avsender knytter sin private nøkkel til meldingen som en digital signatur og utveksles med mottakeren. Mottakeren bruker den offentlige nøkkelen til avsenderen og verifiserer om den private nøkkelen som sendes tilhører avsenderen, og dermed kontrollerer avsenderens ekthet.

3. Integritet med informasjonsutveksling

En måte hasj av dataene som skal utveksles, opprettes og krypteres ved å sende den private nøkkelen til avsenderen. Kryptert hasj og data blir utvekslet med mottakeren. Ved å bruke den offentlige nøkkelen til avsenderen, dekrypterer mottakeren hasj og gjenskaper hasjen. Enhver forskjell mellom de to hasjene indikerer at innholdet endres etter at signatur og integritet er tapt. Denne typen integritetssjekk følges i digitale kontanter og bitcoin-transaksjoner.

4. Ikke-avslag

Med krypteringsverktøyet for digital signatur på plass, kan ikke eieren av et dokument eller informasjon som utvekslet det med andre, fornekte innholdet, og en transaksjon som er gjort online kan ikke avslås av opphavsmannen.

Fordeler med asymmetrisk kryptering

Asymmetrisk kryptering gir en plattform for utveksling av informasjon på en sikker måte uten å måtte dele de private nøklene. Ikke-avvisning, autentisering ved hjelp av digitale signaturer og integritet er de andre unike funksjonene som tilbys av denne krypteringen.

Denne metoden overvinner også lacunaen til symmetrisk kryptering (behovet for å utveksle den hemmelige nøkkelen som brukes for kryptering / dekryptering) ved å utveksle nøkkelen alene gjennom offentlig nøkkel / privat nøkkel på en asymmetrisk måte og fremdeles utveksle data med høyt volum ved bruk av symmetrisk modus.

Konklusjon

Asymmetrisk kryptering gir en sikret plattform for utveksling av sensitiv informasjon, og det vil hjelpe til med å akselerere vekst i e-handel og legge til en ny dimensjon til digitale initiativer.

Anbefalte artikler

Dette er en guide til asymmetrisk kryptering. Her diskuterer vi hva som er asymmetrisk kryptering, hvordan fungerer det, applikasjoner og fordeler med asymmetrisk kryptering. Du kan også se på følgende artikler for å lære mer -

- Ulike typer krypteringsalgoritme

- Kryptografi vs kryptering | Topp 6 forskjeller

- Oversikt over kryptografiteknikker

- Krypteringsprosess

- Typer av chiffer